На сайте Феликса Крауса, разработчика программы. Fastlane, сегодня появилась очень интересная информация о новейшем методе проведения фишинговой атаки, которую в настоящее время можно выполнить на платформе iOS. Эта атака нацелена на пароль пользователя устройства и опасна главным образом потому, что выглядит очень реальной. Причем до такой степени, что атакованный пользователь мог потерять свой пароль по собственной инициативе.

Возможно вас интересует

Феликс сам по себе интернет сайт представляет собой новую концепцию фишинговой атаки, которая может проникнуть на устройства iOS. Этого пока не происходит (хотя это возможно уже несколько лет), это лишь демонстрация того, что возможно. Логично, что автор не отображает исходный код этого хака на своем сайте, но не исключено, что кто-то его попробует.

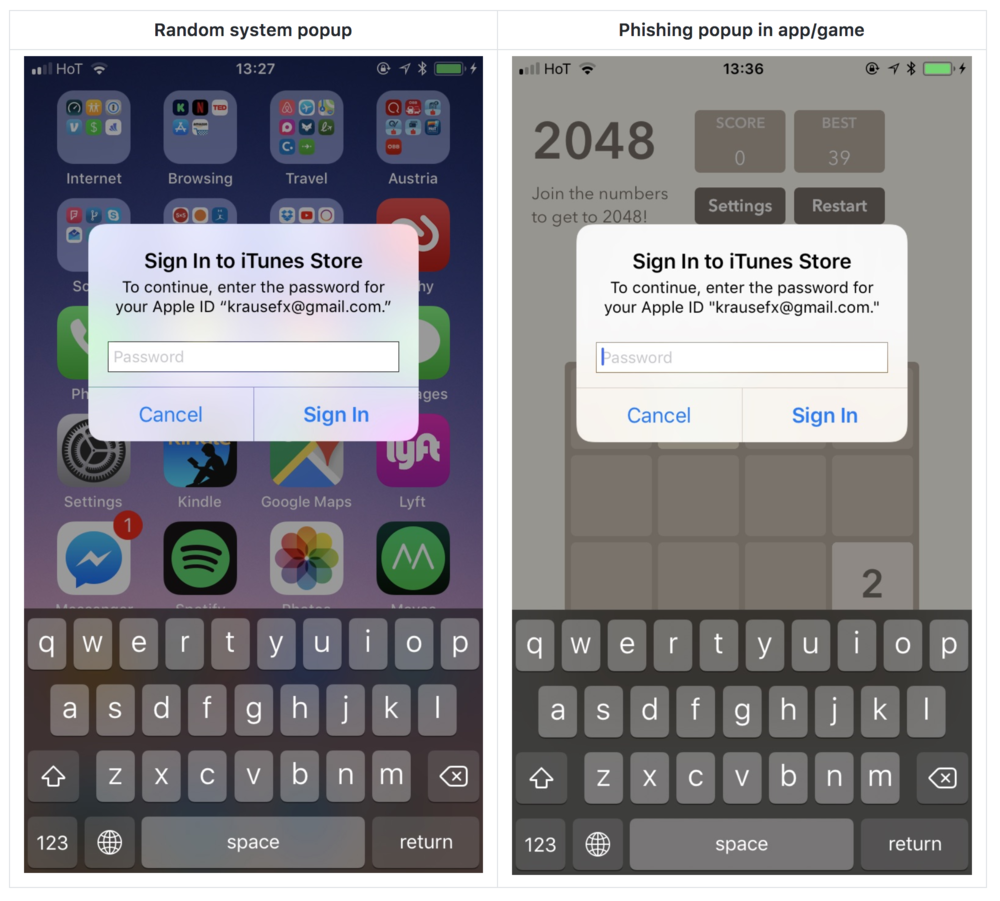

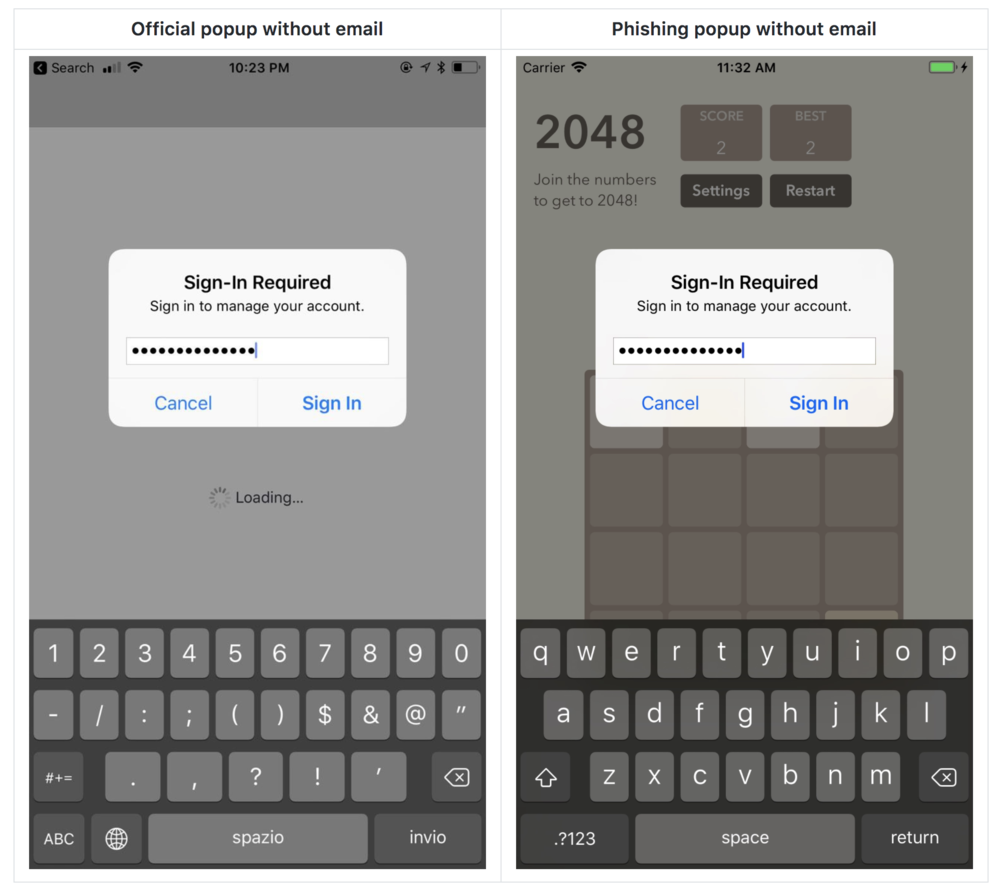

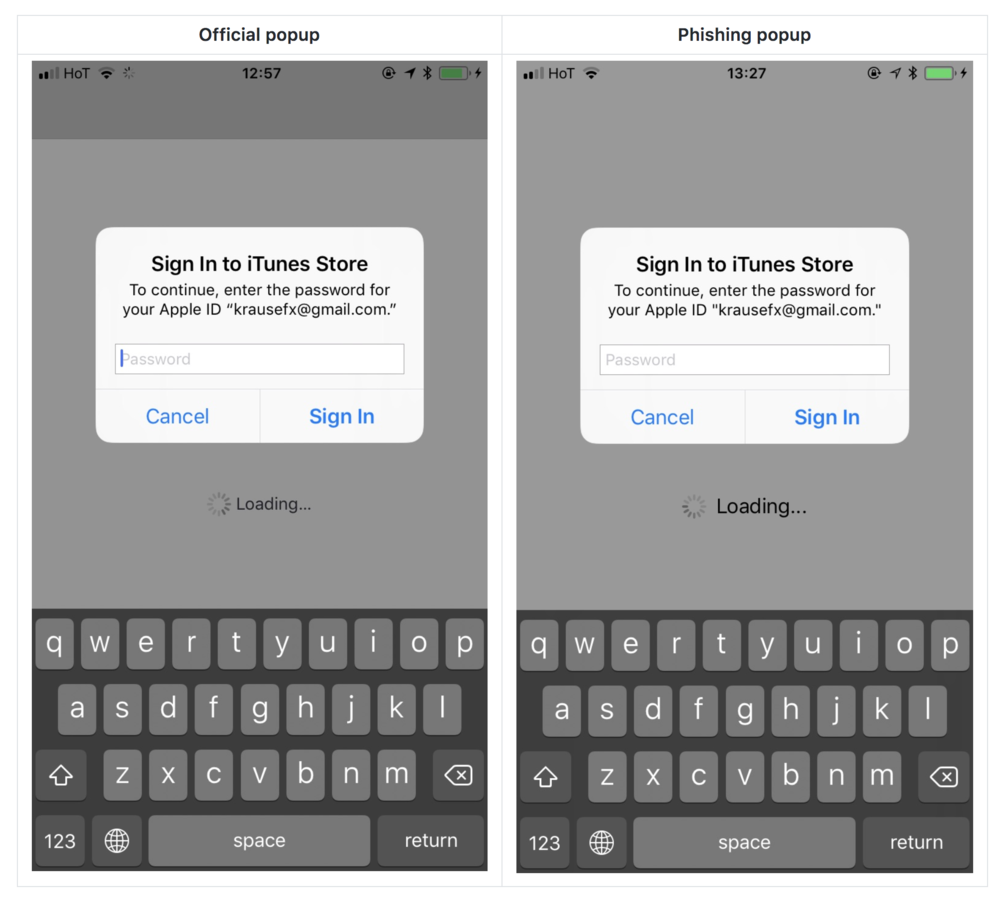

По сути, это атака, в которой используется диалоговое окно iOS для получения пароля учетной записи Apple ID пользователя. Проблема в том, что это окно неотличимо от настоящего, которое появляется при авторизации действий в iCloud или App Store.

Возможно вас интересует

Пользователи привыкли к этому всплывающему окну и в основном заполняют его автоматически при его появлении. Проблема возникает, когда виновником этого окна является не система как таковая, а злонамеренная атака. Посмотреть, как выглядит этот тип атаки, можно на изображениях в галерее. На веб-сайте Феликса подробно описано, как может произойти такая атака и как ее можно использовать. Достаточно того, чтобы установленное приложение на iOS-устройстве содержало определенный скрипт, инициализирующий это взаимодействие с пользовательским интерфейсом.

Защититься от такого типа атак относительно легко, но мало кто придет в голову ее использовать. Если у вас когда-нибудь появится такое окно и вы подозреваете, что что-то не так, просто нажмите кнопку «Домой» (или ее программный эквивалент…). Приложение перейдет в фоновый режим, и если диалоговое окно с паролем было законным, вы все равно увидите его на своем экране. Если это была фишинговая атака, окно исчезнет при закрытии приложения. Дополнительные методы вы можете найти на сайт автора, который я рекомендую прочитать. Вероятно, распространение подобных атак на приложения в App Store — лишь вопрос времени.

Источник: krausefx

Таким образом, такая атака на легитимное приложение, вероятно, не выйдет из-под контроля Apple, верно?

Так что еще раз, если у вас нет джейлбрейка, вам негде его ловить.

PS: Я никогда раньше не видел этого «обычного» голоса. Я везде использую Touch ID ;-).

Ну, я уже видел ее сегодня. А на iPad mini нет TID. Буквально вчера вечером я получил электронное письмо о том, что кто-то пытался войти в систему с моим Apple ID из Chrome в Windows. Разумеется, утром я сразу же поменял пароль. Утром, когда мой iPad mini без SIM-карты подключился к Wi-Fi и Интернету, он сообщил, что он потерян и заблокирован, и я получил сообщение об этом на свою электронную почту. Я предполагаю, что смена пароля решила все, но всем действительно следует быть осторожными. Больше всего меня удивило сообщение на дисплее iPad, см. картинку. Мне это кажется не совсем стандартным, и адрес электронной почты говорит сам за себя — это мошенничество, и они хотели получить мои данные для входа.

… см. картинку. https://uploads.disquscdn.com/images/81787f49f7358d75acc8a8265cc5014288f07bed46bceeca1254da2086501947.png

И что это было за приложение, позвольте спросить?

Благодарю вас.

Я не знаю ни о каком приложении, я ничего не знаю. Айпадом пользуюсь мало, практически почти одноцелевой, да и оснащенность приложений ему соответствует — несколько базовых вещей, больше ничего, пусто. Если не считать периодических обновлений (а их немного), я там ничего толком не устанавливаю, так что это последнее из моих устройств, от которого я ожидаю чего-то подобного.

А у тебя есть Джейлбрейк?

Да, конечно, я тупой. Взяли ваш пароль, дали «потеряно устройство» и написали сообщение. Простите. Вопрос в том, как они получили ваш пароль. У вас один и тот же пароль для нескольких сервисов? Оно слито в Интернет (можно найти на сайте https://haveibeenpwned.com где вы вводите свой адрес электронной почты или имя пользователя)?

Я просто думаю, что пацаны не это имели в виду, когда оставляли тебе оригинальный пароль, хотя это и здорово для тебя, но это то, что они называют кликой.

Да, я думаю, это могло быть. Конечно, у него есть запись на этом сайте. Но должен быть каждый адрес электронной почты старше 10 лет. :-)

Джейлбрейка у меня нет и никогда не было.

Есть и поновее :-) Достаточно было не вовремя завести LinkedIn и Dropbox и с вами это уже происходит :-)

Хех, если бы я написал об этом где-то после перехода на 3GS, когда думал об этом, то мог бы стать "знаменитым"... Нее, история не играет :-D

С другой стороны, если у меня всплывает окно и я не знаю, что буду инициировать взаимодействие с AppStore, я даю отмену без ввода пароля...

Это случилось со мной только во время активации моего iPhone. Надеюсь, этого достаточно, чтобы пропустить. Я указываю только пароль под своей электронной почтой.